IOT 정의

•사물인터넷 / Internet of Things 의 약어

•사물에 센서, 소프트웨어, 네트워크 장비를 구축하여 각종 사물을 무선으로 상호 연동하는 기술

IOT 활용

•스마트 홈

스마트 조명: 조명을 원격으로 제어하거나 자동화

스마트 보안 시스템: 카메라, 도어락, 센서를 통해 집의 보안을 모니터링하고 원격으로 제어

스마트 가전제품: 냉장고, 에어컨, 세탁기 등의 가전제품을 원격으로 제어하거나 에너지 소비를 최적화

자율 주행 자동차: 센서 및 IoT 기술을 활용하여 운전자 없이 자동차를 주행, 교통 안전과 효율성을 향상

주차 관리 시스템: 주차장에서 빈 공간을 감지

•건강 관리

웨어러블 기기: 스마트 워치 및 헬스 밴드와 같은 웨어러블 기기를 통해 심박수, 운동량, 수면 패턴 등을 모니터링하고 건강 상태 추적

원격 진료: 환자와 의사 간의 원격 진료 및 의료 데이터 공유

IOT 장점

•자동화와 편의성: 일상적인 작업을 자동화하고, 사용자에게 편의성을 제공

•데이터 수집과 분석: 실시간 데이터 수집을 통해 중요한 정보를 추출 및 분석, 이를 통한 합리적 결정가능

•효율성 향상: 수집된 데이터를 바탕으로 생산 프로세스 최적화

•경제적 이점: 자원 관리 및 유지보수 비용 감소

IOT 단점

•보안 문제: 해킹 및 개인 정보 침해위험

•개인 정보 보호: 많은 개인 데이터를 수집하므로 해킹될 경우 개인정보가 위험

Shodan

•인터넷에 연결된 기기 및 장치의 정보를 수집하고 검색하는 데 사용되는 검색 엔진 및 서비스

•IP주소, 포트, 서비스 버전, 운영체제 버전, 웹서버 정보, 서버 헤더, HTML 소스코드 등 장비에 대한 정보 수집

•보안 전문가, 시스템 관리자 및 사이버 보안 연구자들이 사용하며, 네트워크 보안 취약성을 식별하고 개선하기 위한 도구로 활용

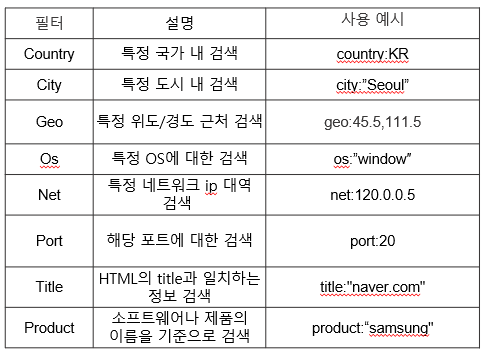

Shodan filters

•필터를 사용하여 검색 결과를 미세 조정하고 원하는 정보를 찾을 수 있도록 지원

Shodan의 이용범위

-스마트 홈 장치: 스마트 전등, 스마트 TV, 스마트 스피커, 스마트 셔터 등과 같은 스마트 홈 기기

-보안 카메라: IP 카메라, 웹캠 및 DVR과 같은 보안 카메라

-SCADA (Supervisory Control and Data Acquisition) 시스템

-산업용 로봇 및 자동화 장비

-라우터 및 스위치

-네트워크 저장 장치: NAS (Network-Attached Storage) 장치 및 클라우드 스토리지

-웹 서버 및 데이터베이스

Shodan의 검색 예시

보안, 감시, 레코딩, 실시간 영상 전송 등 다양한 목적으로 사용하는

폐쇄 회로 텔레비전

인터넷을 이용하여 화상 회의를 하는 데 사용하는 카메라

인터넷을 이용하여 화상 회의를 하는 데 사용하는 카메라

초기 비밀번호를 변경하지 않고 사용할 경우, 해킹의 위험 높음

영상 데이터를 암호화하지 않을 경우, 개인 정보 침해 발생 가능

cctv 시스템을 최신 상태로 유지하고 보안업데이트 및 패치 시행

프린터가 네트워크에 연결되어 여러 pc가 공용으로 프린터 사용가능

인증없이 프린터 접근을 허용하면 IP주소를 통해 해당 프린터를 해킹가능

초기 비밀번호를 변경하지 않고 사용할 경우, 해킹의 위험 높음

프린터를 사용할 수 있는 사용자를 관리하고 필요한 권한만을 부여

필요한 경우 인증을 사용하여 권한부여

프린터 메모리에 임시로 저장된 문서는 보안 문제를 발생

중요한 문서는 암호화하고 프린터 메모리에서 삭제

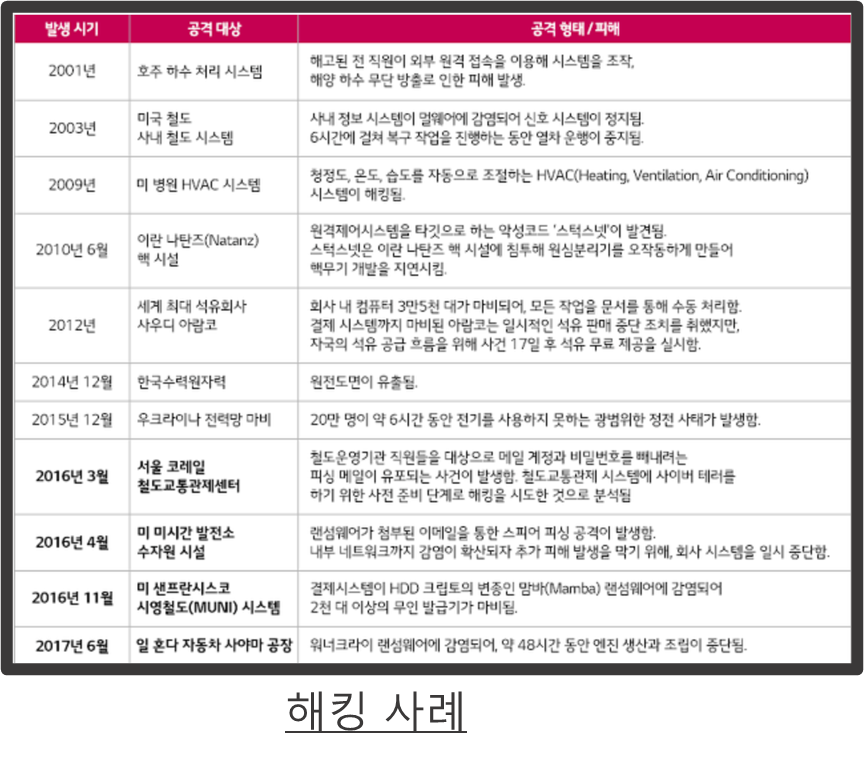

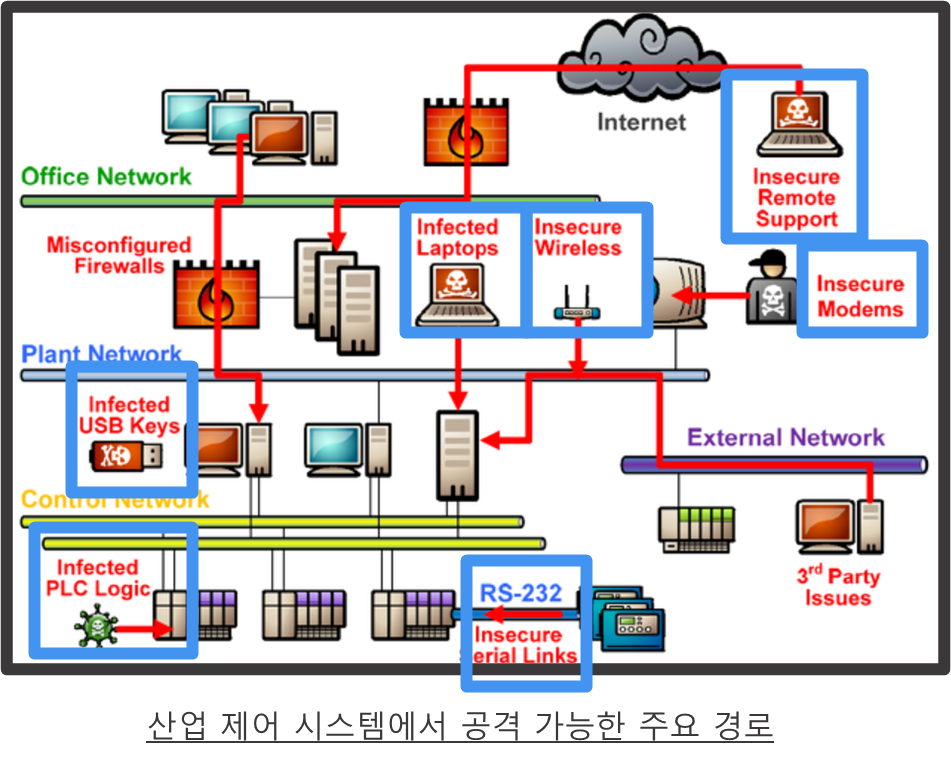

공장, 발전소, 수도 처리 시설, 에너지 설비 및 교통 시스템과 같은 산업 환경에서 자동화 및 제어 작업을 수행하는 시스템

최초 폐쇄망으로 망 분리 설계되었지만, IoT의 발전과 함께 인터넷 연결점이 발생

이로 인해 주요 기반 시설이 공격당할 수 있는 위협 증가

단방향 통신을 적용하여 내부망에서 ICS망으로 접근통제

'침해 대응 & CERT' 카테고리의 다른 글

| Google hacking 실습 (0) | 2024.02.19 |

|---|---|

| Google hacking (0) | 2024.02.19 |

| 침해사고대응 (CERT) 의 업무 (0) | 2024.02.07 |